Escrito en

BRASIL

el

Vazamento do WikiLeaks detalha investidas da empresa italiana Hacking Team para vender software espião a polícias de todo o país, de olho nas Olimpíadas. A PF teria começado a usar o produto em maio deste ano

Por Natalia Viana, da Agência Pública

A notícia de que a empresa Hacking Team teve seus e-mails hackeados em junho foi um choque para o mercado da vigilância digital. Normalmente acostumada a espionar e-mails alheios, a companhia viu suas comunicações internas vazarem a conta-gotas na internet. Em 8 de julho, o WikiLeaks publicou nada menos que 1 milhão de e-mails, organizados em um banco de dados que pode ser explorado através de buscas por palavras-chave.

Os documentos mostram como a empresa – que vende somente para governos e tem entre seus clientes desde o FBI e o exército americano até regimes que reprimem e perseguem oposicionistas como Marrocos, Arábia Saudita, Emirados Árabes, Bahrein e Azerbaijão – atua para fazer lobby e conquistar novos clientes. No Brasil, a Hacking Team tem atuado fortemente junto à Polícia Federal, o Exército e diversas polícias estaduais desde 2011. Por outro lado, diversas forças policiais brasileiras procuraram os italianos em busca dos seus produtos.

Em maio deste ano, através de um contrato com a representante nacional YasniTech, um dos polêmicos softwares de espionagem da Hacking Team foi usado para uma investigação da PF, em um projeto piloto de três meses, segundo os e-mails.

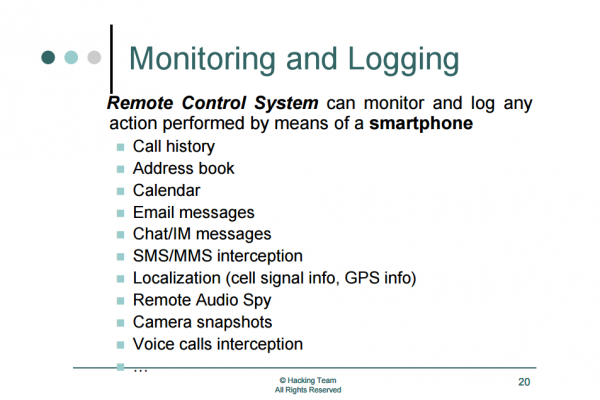

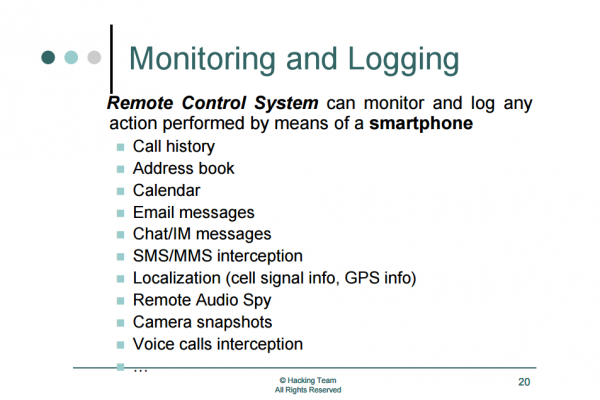

Seu principal produto é o Sistema de Controle Remoto “Da Vinci”, que permite invadir e controlar uma máquina, driblando as comunicações criptografadas, além de espionar Skype e comunicações por chat. Segundo a empresa, o Da Vinci pode ligar remotamente microfones e câmeras de computadores e celulares e depois gravar todo o conteúdo. E, mesmo com o computador desconectado da internet, pode acessar históricos, conversas, fotos e deletar ou modificar arquivos. Para a “infecção” a Hacking Team usava, por exemplo, uma brecha no programa Flash, criando páginas na internet web que instalavam automaticamente o software através do programa. “É uma tecnologia de segurança ofensiva. É um spyware. É um cavalo de Troia. É um grampo. É uma ferramenta de monitoramento. É uma ferramenta de ataque. É uma ferramenta para controlar os pontos finais, ou seja, os PCs”, diz a Hacking Team em uma propaganda feita para seus clientes.

Em 2013, a organização Repórteres sem Fronteiras colocou a empresa na lista dos inimigos da internet. “Crescentemente o uso de censura cibernética e a vigilância cibernética estão ameaçando o modelo de internet idealizado pelos seus fundadores: a internet como um lugar de liberdade, um lugar para a troca de informações, conteúdo e opiniões, um lugar que transcende fronteiras”, disse a organização na ocasião.

O software é vendido sob uma licença para o “usuário final” durante determinado tempo, com um contrato de confidencialidade. Segundo reportagem da revista alemã Der Spiegel, o porta-voz da Hacking Team afirmou durante um debate que a empresa pode compreender “até certo limite” o que os clientes fazem com seu software, já que o programa mantém contato “constante e não especificado” com seus criadores. Após o vazamento, a segurança dos produtos da Hacking Team tem sido ainda mais questionada.

Seu principal produto é o Sistema de Controle Remoto “Da Vinci”, que permite invadir e controlar uma máquina, driblando as comunicações criptografadas, além de espionar Skype e comunicações por chat. Segundo a empresa, o Da Vinci pode ligar remotamente microfones e câmeras de computadores e celulares e depois gravar todo o conteúdo. E, mesmo com o computador desconectado da internet, pode acessar históricos, conversas, fotos e deletar ou modificar arquivos. Para a “infecção” a Hacking Team usava, por exemplo, uma brecha no programa Flash, criando páginas na internet web que instalavam automaticamente o software através do programa. “É uma tecnologia de segurança ofensiva. É um spyware. É um cavalo de Troia. É um grampo. É uma ferramenta de monitoramento. É uma ferramenta de ataque. É uma ferramenta para controlar os pontos finais, ou seja, os PCs”, diz a Hacking Team em uma propaganda feita para seus clientes.

Em 2013, a organização Repórteres sem Fronteiras colocou a empresa na lista dos inimigos da internet. “Crescentemente o uso de censura cibernética e a vigilância cibernética estão ameaçando o modelo de internet idealizado pelos seus fundadores: a internet como um lugar de liberdade, um lugar para a troca de informações, conteúdo e opiniões, um lugar que transcende fronteiras”, disse a organização na ocasião.

O software é vendido sob uma licença para o “usuário final” durante determinado tempo, com um contrato de confidencialidade. Segundo reportagem da revista alemã Der Spiegel, o porta-voz da Hacking Team afirmou durante um debate que a empresa pode compreender “até certo limite” o que os clientes fazem com seu software, já que o programa mantém contato “constante e não especificado” com seus criadores. Após o vazamento, a segurança dos produtos da Hacking Team tem sido ainda mais questionada.

Controle de celulares e computadores

O negócio da Hacking Team é desenvolver maneiras de “infectar” diferentes aparelhos digitais para permitir seu monitoramento ao vivo, 24 horas por dia, a chamada “tecnologia de segurança ofensiva” – ou espionagem digital. Seus equipamentos permitem às polícias realizar vigilância seletiva e também vigilância massiva, em milhares de celulares e computadores ao mesmo tempo. Seu principal produto é o Sistema de Controle Remoto “Da Vinci”, que permite invadir e controlar uma máquina, driblando as comunicações criptografadas, além de espionar Skype e comunicações por chat. Segundo a empresa, o Da Vinci pode ligar remotamente microfones e câmeras de computadores e celulares e depois gravar todo o conteúdo. E, mesmo com o computador desconectado da internet, pode acessar históricos, conversas, fotos e deletar ou modificar arquivos. Para a “infecção” a Hacking Team usava, por exemplo, uma brecha no programa Flash, criando páginas na internet web que instalavam automaticamente o software através do programa. “É uma tecnologia de segurança ofensiva. É um spyware. É um cavalo de Troia. É um grampo. É uma ferramenta de monitoramento. É uma ferramenta de ataque. É uma ferramenta para controlar os pontos finais, ou seja, os PCs”, diz a Hacking Team em uma propaganda feita para seus clientes.

Em 2013, a organização Repórteres sem Fronteiras colocou a empresa na lista dos inimigos da internet. “Crescentemente o uso de censura cibernética e a vigilância cibernética estão ameaçando o modelo de internet idealizado pelos seus fundadores: a internet como um lugar de liberdade, um lugar para a troca de informações, conteúdo e opiniões, um lugar que transcende fronteiras”, disse a organização na ocasião.

O software é vendido sob uma licença para o “usuário final” durante determinado tempo, com um contrato de confidencialidade. Segundo reportagem da revista alemã Der Spiegel, o porta-voz da Hacking Team afirmou durante um debate que a empresa pode compreender “até certo limite” o que os clientes fazem com seu software, já que o programa mantém contato “constante e não especificado” com seus criadores. Após o vazamento, a segurança dos produtos da Hacking Team tem sido ainda mais questionada.

Seu principal produto é o Sistema de Controle Remoto “Da Vinci”, que permite invadir e controlar uma máquina, driblando as comunicações criptografadas, além de espionar Skype e comunicações por chat. Segundo a empresa, o Da Vinci pode ligar remotamente microfones e câmeras de computadores e celulares e depois gravar todo o conteúdo. E, mesmo com o computador desconectado da internet, pode acessar históricos, conversas, fotos e deletar ou modificar arquivos. Para a “infecção” a Hacking Team usava, por exemplo, uma brecha no programa Flash, criando páginas na internet web que instalavam automaticamente o software através do programa. “É uma tecnologia de segurança ofensiva. É um spyware. É um cavalo de Troia. É um grampo. É uma ferramenta de monitoramento. É uma ferramenta de ataque. É uma ferramenta para controlar os pontos finais, ou seja, os PCs”, diz a Hacking Team em uma propaganda feita para seus clientes.

Em 2013, a organização Repórteres sem Fronteiras colocou a empresa na lista dos inimigos da internet. “Crescentemente o uso de censura cibernética e a vigilância cibernética estão ameaçando o modelo de internet idealizado pelos seus fundadores: a internet como um lugar de liberdade, um lugar para a troca de informações, conteúdo e opiniões, um lugar que transcende fronteiras”, disse a organização na ocasião.

O software é vendido sob uma licença para o “usuário final” durante determinado tempo, com um contrato de confidencialidade. Segundo reportagem da revista alemã Der Spiegel, o porta-voz da Hacking Team afirmou durante um debate que a empresa pode compreender “até certo limite” o que os clientes fazem com seu software, já que o programa mantém contato “constante e não especificado” com seus criadores. Após o vazamento, a segurança dos produtos da Hacking Team tem sido ainda mais questionada.

Roadshow no Brasil

“Os produtos de nossos competidores só conseguem gerenciar algumas dezenas de alvos ao mesmo tempo”, explicou o gerente de vendas da Hacking Team, Marco Bettini, em um email de outubro de 2012. “Já com o Da Vinci você pode aumentar para centenas de milhares de aparelhos monitorados apenas adicionando hardware.” No mesmo e-mail, ele diz ainda que “dentre as instalações que temos atualmente no mundo todo, mais de três têm aproximadamente dois mil aparelhos monitorados cada”. O e-mail de Bettini foi enviado em resposta ao então representante brasileiro Gualter Tavares Neto, ex-secretário adjunto de Transporte do Distrito Federal (DF) e sua empresa DefenceTech, a primeira a trazer a tecnologia da Hacking Team ao Brasil, em 2011. No final de 2012, Gualter Tavares organizou um verdadeiro roadshow dos produtos entre polícias e militares brasileiros. Para isso, dois membros da Hacking Team vieram ao Brasil, o gerente de contas Massimiliano Luppi e o engenheiro de sistemas Alessandro Scarafile. Foram feitas exibições de uso dos produtos para o Comando da Aeronáutica no dia 27 de novembro, com a presença do chefe de inteligência; no dia 28, às 2 da madrugada, a equipe esteve na sede do Departamento de Inteligência da Polícia Civil do Distrito Federal, com presença de toda a equipe; no mesmo dia, às 17h30, fizeram uma demonstração na sede do Departamento de Polícia Federal, em Brasília. Estiveram também na sede do Centro de Comunicações e Guerra Eletrônica do Exército Brasileiro (CCOMGEX) no dia 29. O grupo foi ainda recebido na sede da Abin no dia 30 de novembro às 8h30. Em meados do ano seguinte, Gualter organizou mais uma rodada de reuniões pessoais em Brasília, inclusive com a Procuradoria-Geral da República (PGR), segundo os e-mails. “Ontem nós recebemos um pedido do Sr. Marcelo Beltrão Caiado (chefe da Divisão da Segurança da Informação da Procuradoria-Geral da República – PGR) requisitando que a reunião seja no dia 25 de julho entre as 14 e as 17 horas. Embora haja agora uma discussão sobre os poderes do Procurador-Geral para investigações. Apesar desse debate, o procurador segue investigando e nós acreditamos que o debate vai acabar fortalecendo a PGR”, diz Gualter em e-mail no dia 19 de junho de 2013. Na mesma visita, Massimiliano esteve com a Polícia Civil do Distrito Federal, após intervenção junto ao gabinete do governador, diz outro e-mail. Nas correspondências, o brasileiro mostrava preocupação em convencer as polícias nacionais sobre a superioridade da Hacking Team contra concorrentes, como os softwares espiões da empresa israelense Elbit Systems e o Finfisher, do britânico Gamma Group, também conhecido e apreciado pelos potenciais clientes. As negociações, no entanto, avançaram pouco. No ano seguinte, a Hacking Team ainda não havia concretizado nenhuma venda. “Durante todo esse tempo, nós tivemos a chance de estar em Brasília diversas vezes e fizemos algumas demonstrações”, escreveu Massimiliano Luppi no final de fevereiro de 2014. Ele afirma ter feito mais de três demonstrações à PF, mais de três à Polícia Civil do Distrito Federal, além do Exército, a PGR e a Abin. “Depois das ‘demos’, não houve nenhum follow-up”, reclama. Em especial, lhe desagradava o sobrepreço do “parceiro” brasileiro na negociação com a PF: “Eles vieram com um preço extremamente alto se comparado com o nosso orçamento para eles”. Enquanto a Hacking Team teria pedido 700 mil euros, a DefenseTech teria enviado um orçamento de “mais de 1,5 milhão [de euros] para o usuário final”. Assim, Luppi decidiu cortar o intermediário e negociou diretamente com o Centro de Instrução de Guerra Eletrônica (CIGE) uma visita no dia 19 daquele mês, comunicando-se com o capitão instrutor Flávio Augusto Coelho Regueira Costa. Procurada pela reportagem da Pública, a assessoria do Comando do Exército reconheceu ter feito contatos com a Hacking Team para avaliar os produtos da empresa, mas disse que não houve aquisição. “A prospecção de ferramentas que permitem a realização de testes de penetração em sistemas de informática é um fato cotidiano que é realizado para manter o CIGE atualizado e identificar novas ferramentas que possam simular para seus alunos o ambiente real de ataques que ocorrem nos sistemas informacionais”, disse o CIGE por meio de nota.Sem legislação

A partir de 2014, outro representante brasileiro, Luca Gabrielli, da empresa 9isp (e, posteriormente, da YasniTech), assume as negociações com as polícias brasileiras, com um approach bastante diferenciado, como detalha um e-mail em italiano, de 28 de maio de 2014. A nova estratégia de entrada no mercado brasileiro foi traçada com a colaboração do advogado Antenor Madruga, ex-secretário Nacional de Justiça e ex-diretor do Departamento de Recuperação de Ativos e Cooperação Internacional.

Todo mundo concorda que o produto será bem-sucedido, mas vendê-lo antes das eleições em outubro é um risco alto, com grande probabilidade de abusos

.

“Não há nenhuma legislação específica para o uso de um produto como esse e/ou uma doutrina legal clara. Por isso, temos que construir uma estratégia de vendas para impedir a venda antes de queimar o produto (isso inclui todos os atores: políticos – nossos apoiadores –, jornalísticos, comerciais etc.).” Luca Gabrielli sugere ter cuidados com órgãos que poderiam fazer uso ilegal do software, como as polícias civis do Rio de Janeiro e do Amazonas. “Todo mundo concorda que o produto será bem-sucedido, mas vendê-lo antes das eleições em outubro é um risco alto, com grande probabilidade de abusos.” A consequência, explica ele, é que como intermediária sua empresa poderia ser corresponsabilizada nesse caso. “Precisamos realmente construir uma estratégia de comercialização completa, sabendo que, como provavelmente acontecerá no Brasil, pode haver tanto uso impróprio quanto uma publicação em algum jornal.”

A solução, para ele, era identificar um primeiro cliente “que não impacte negativamente a opinião pública” – a Polícia Federal.

Abrindo as portas na Polícia Federal

O novo intermediário promoveu, em novembro de 2014, uma nova visita dos italianos ao Brasil. Os detalhes são discutidos ao longo de vários e-mails. Primeira parada: Polícia Civil de São Paulo, onde Luca realizou, ao lado do técnico Eduardo Pardo, uma “demo” no departamento de inteligência (Dipol). Entusiasmados, os chefes da Polícia Civil agendaram duas demonstrações no dia seguinte, no Departamento de Narcóticos (Denarc) e no Departamento de Investigações Criminais (Deic). Na mesma viagem ao Brasil, a Hacking Team fez apresentações para o Departamento de Inteligência da Polícia Civil do Rio de Janeiro (Cinpol), o Ministério Público fluminense e o cliente preferencial, a PF, cuja sede foi visitada nos dias 20 e 21 de novembro. Finalmente, os esforços valeram a pena. Para utilizar o produto, a equipe da PF obteve a necessária autorização judicial – foi a primeira vez no Brasil, segundo os e-mails. As comunicações mais recentes revelam que, no final de maio deste ano, a equipe da Hacking Team esteve em Brasília treinando delegados da PF para usarem não apenas o software, mas “engenharia social”, um método de investigação que inclui a manipulação de pessoas para conseguir acesso a informações confidenciais, em busca de conhecer melhor os “alvos” a serem infectados. Mostram, ainda, que a equipe do Hacking Team teve amplo acesso à investigação, treinando, opinando e orientando os delegados brasileiros – desde o técnico enviado ao Brasil até o CEO e fundador, David Vincenzetti. O custo do contrato, segundo e-mail de Luca Gabrielli (a esta altura ele já respondia em nome da empresa YasniTech), foi de R$ 25 mil por mês, durante três meses. “Na segunda-feira [18 de maio] começamos o projeto conforme o plano com o cliente [PF]. Em 3 meses teremos IMPRESSIONADO o cliente que aceitou ser uma referência para nós. Nós fechamos o acordo para [fornecer o software a] 100 agentes que eles têm a proposta e todos nós finalmente celebramos bebendo MUITA caipirinha ou vinho – você escolhe. Nós seguimos adiante com a PC-SP [polícia civil de São Paulo] baseada na referência da PF (estou esperando esse começo para buscar ativamente a PC-SP que está esperando uma referência)”, explica Gabrielli no e-mail. O passo seguinte leva em conta as Olimpíadas, a serem realizadas em 2016 no Rio “Nós vamos tentar tornar essa solução um padrão no Brasil via SESGE”, escreve, referindo-se à Secretaria Especial de Segurança para Grandes Eventos, ligada ao Ministério da Justiça.Olimpíadas vigiadas

Levado pelas mãos do delegado da PF, o representante da Hacking Team manteve conversas com membros da Secretaria desde o começo deste ano. “Nós (eu e Hugo) discutimos com o Secretário Especial da SESGE uma implantação global no país para auxiliar na segurança dos Jogos Olímpicos; as licenças, então, seriam doadas para a PF em vários estados. Eu fiz uma apresentação para o departamento de inteligência da SESGE, que quer uma demonstração durante o piloto [da PF]. Nesta fase, há a possibilidade de expansão para até 1000 agentes em todo o país (a SESGE confirmou a disponibilidade de orçamento mas apenas se executada em agosto/setembro de 2015). Tudo depende do sucesso do projeto-piloto.” Não foi a primeira vez que a SESGE demonstrou interesse nos softwares espiões. Pouco depois da Copa do Mundo, no dia 4 de setembro de 2014, o coordenador-geral de Contrainteligência da secretaria, Rogerio Giampaoli, escreveu para o gerente de vendas da Hacking Team, Alex Velasco: “Prezado Senhor Alex, Gostaríamos de conhecer um pouco mais sobre a ferramenta GALILEO de vossa empresa, tais como funcionalidade e operacionalidade. Teriam algum representante no Brasil?”. Um ano antes Alex Velasco já tinha feito sucesso na maior feira de venda de equipamentos para inteligência e vigilância do mundo, a ISS World, que ocorrera em Washington de 25 a 27 de setembro de 2013. Ali, um agente do Departamento de Estado americano o procurou para falar da necessidade de vigilância nas Olimpíadas. “O Brasil quer um sistema para a Copa do Mundo da FIFA e as Olimpíadas. Eles vão trabalhar junto com o Departamento de Estado dos EUA para conseguir financiamento. É do interesse dos EUA estar em boa cooperação com o Brasil, não apenas pelas relações internacionais mas também por razões de segurança. Isso é o que o agente do Departamento de Estado Peter MacDonald mencionou para mim”, escreveu aos chefes. Procurada pela Pública, a assessoria de comunicação da Polícia Federal não respondeu à publicação. A SESGE também não respondeu às perguntas da reportagem.

Comunicar erro

Encontrou um erro na matéria? Ajude-nos a melhorar